BTC

$0.00

0.00%

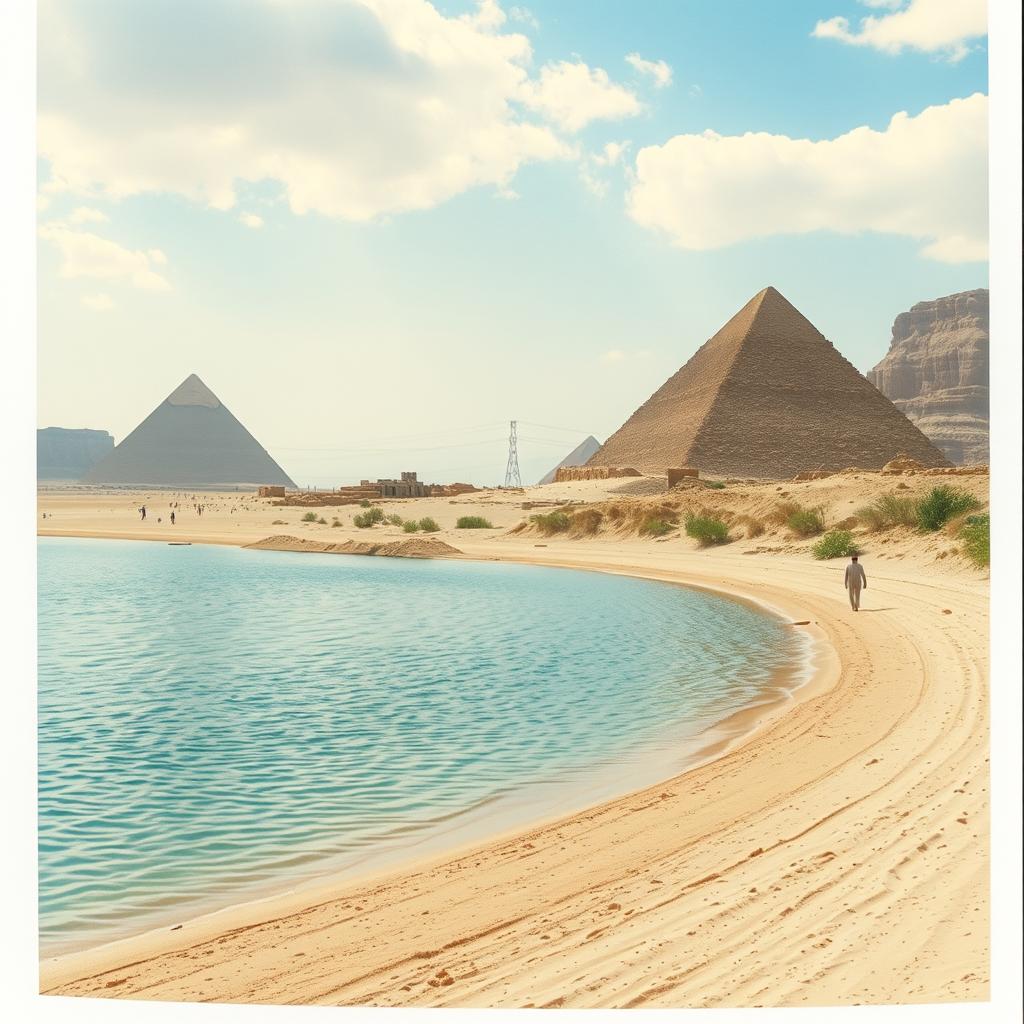

Selon un participant direct aux événements, qui souhaite rester anonyme, leur groupe a voyagé à travers l'Égypte en changeant constamment de lieu afin de dissimuler les traces de leurs activités. Mais l'un des participants a été arrêté à Kiev, la veille de sa fuite vers Makadi Bay. La luxueuse Makadi Bay, située entre Safaga et Hurghada, est tout simplement l'endroit idéal pour ceux qui veulent se cacher des regards indiscrets. Mais pour certains voyageurs, l'Égypte est intéressante en tant que station balnéaire de luxe, comme Sahl-Hashish ou Port Ghalib. Pour d'autres, ce pays riche en histoire, comme l'oasis de Bahariya avec sa « Vallée des momies dorées », ne présente aucun intérêt esthétique. Ainsi, pendant que les touristes profitaient des magnifiques plages aux eaux cristallines de Soma Bay et s'amusaient à Charm el-Cheikh, une équipe internationale se livrait à des cyberattaques.

Le complice, qui a été arrêté en Ukraine, était uniquement chargé de rechercher les vulnérabilités des réseaux d'entreprise et les mots de passe des portefeuilles cryptographiques des futures victimes, ce qui permettait à ses complices de mener à bien diverses attaques de piratage. En outre, il contrôlait personnellement l'installation de logiciels malveillants sur les ordinateurs des utilisateurs. L'infostealer qu'il avait installé à distance collectait des informations confidentielles à partir des appareils infectés et les lui transmettait directement.

En outre, l'initié affirme que l'organisation d'un vol à grande échelle de 4 100 BTC, d'une valeur de 243 millions de dollars, n'est que la partie émergée de l'iceberg. En effet, le vol de crypto-actifs n'est qu'une des activités du groupe. Un groupe distinct, au sein du groupe, menait régulièrement des cyberattaques à grande échelle contre diverses entreprises industrielles en France, en Allemagne, en Norvège, aux Pays-Bas, au Canada et aux États-Unis. Les forces de l'ordre américaines, norvégiennes, néerlandaises et françaises, impliquées dans la recherche de ce groupe de passionnés de cryptomonnaies, ont mené plus de 80 perquisitions à travers le monde.

En coulisses, on ignore toujours pourquoi les services techniques de sécurité ont tardé à réagir lorsque 16 milliards de mots de passe d' comptes Apple, Google et Facebook ont été divulgués sur Internet. Avant cet « incident », une seule base de données contenant 184 millions de mots de passe était connue.

Les informations disponibles, confirmées par des experts, indiquent que la plupart des enregistrements ont la structure suivante : URL — identifiant — mot de passe. C'est une excellente occasion d'accéder facilement à presque toutes les plateformes en ligne, aux portefeuilles électroniques cryptographiques et bancaires.

Il s'agit donc de la plus grande fuite de données de l'histoire concernant les identifiants de comptes sur les réseaux sociaux, les services VPN, les portails de développement, les services Apple, Google, GitHub, Facebook, Telegram et certains systèmes gouvernementaux. Et comme tous les comptes sont liés à divers services populaires, les conséquences d'une fuite aussi importante peuvent être impressionnantes.